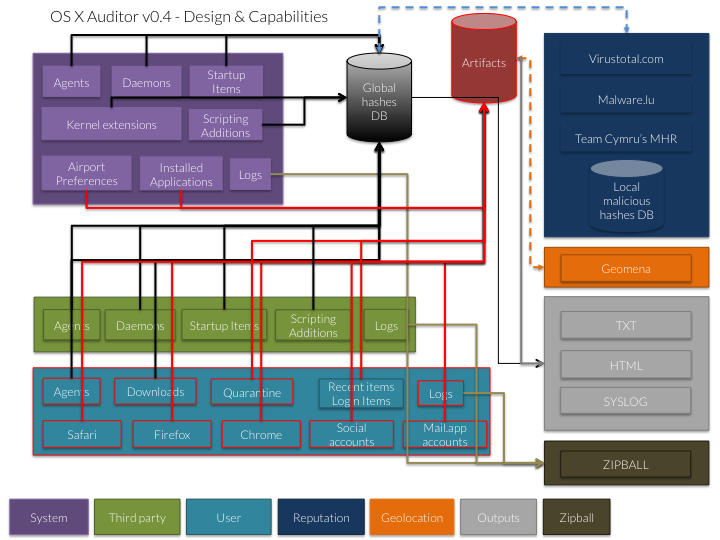

Herramientas de informática forense: cómo encontrar la indicada para cada incidente | WeLiveSecurity

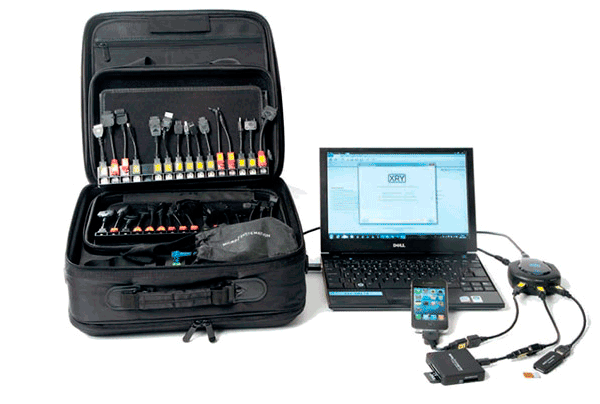

Caso práctico de peritaje informático: análisis forense mediante bloqueo de escritura de un disco duro

Herramientas de informática forense: cómo encontrar la indicada para cada incidente | WeLiveSecurity